ニュース

2022/02/07

(コラム)サイバー攻撃を誘引する企業セキュリティの盲点

コロナ禍の到来により、政府や自治体からリモート在宅勤務などが積極的に推奨され、多くの企業が急激な働き方の変化に対応することになりました。2020年-2021年は、「ITセキュリティの強化」を求めたセキュリティ大転換期となったのです。

2021年度は、在宅勤務で導入が加速された「VDI(Virtual Desktop Infrastructure=仮想デスクトップ)」など端末にデータを残さずに集中管理する方法や、「SASE(Secure Access Service Edge)」などの自宅インターネット環境から安全に本社のクラウドサービスに接続する出入口のネットワーク制御・セキュリティ統制が大幅に強化されまた。その結果、「ゼロトラスト(すべての通信を信頼しないことを前提に、さまざまなセキュリティ対策を講じる概念)」など高度なセキュリティ概念が、大手エンタープライズ企業を中心に積極的な導入が拡大した年となりました。

しかしながら、社内の情報や業務サービスを構成するITインフラのハードウエア、OS、アプリケーション、またソフトウェア開発の基本的なアーキテクチャや概念は、それらが登場してから30年以上経過した今も変わっていません。

ハードウェア機器における脆弱性やソフトウエアにおける脆弱性の発見は5年前の約3倍になっています(一般公開されているコンピュータセキュリティの欠陥リスト=CVE登録件数は、2016年で6458件。2021年は17992件)。それらを悪用して端末へ不正アクセスを試みて情報を詮索、取得、奪取するようなサイバー攻撃は後を絶たないばかりか増加する一途です。

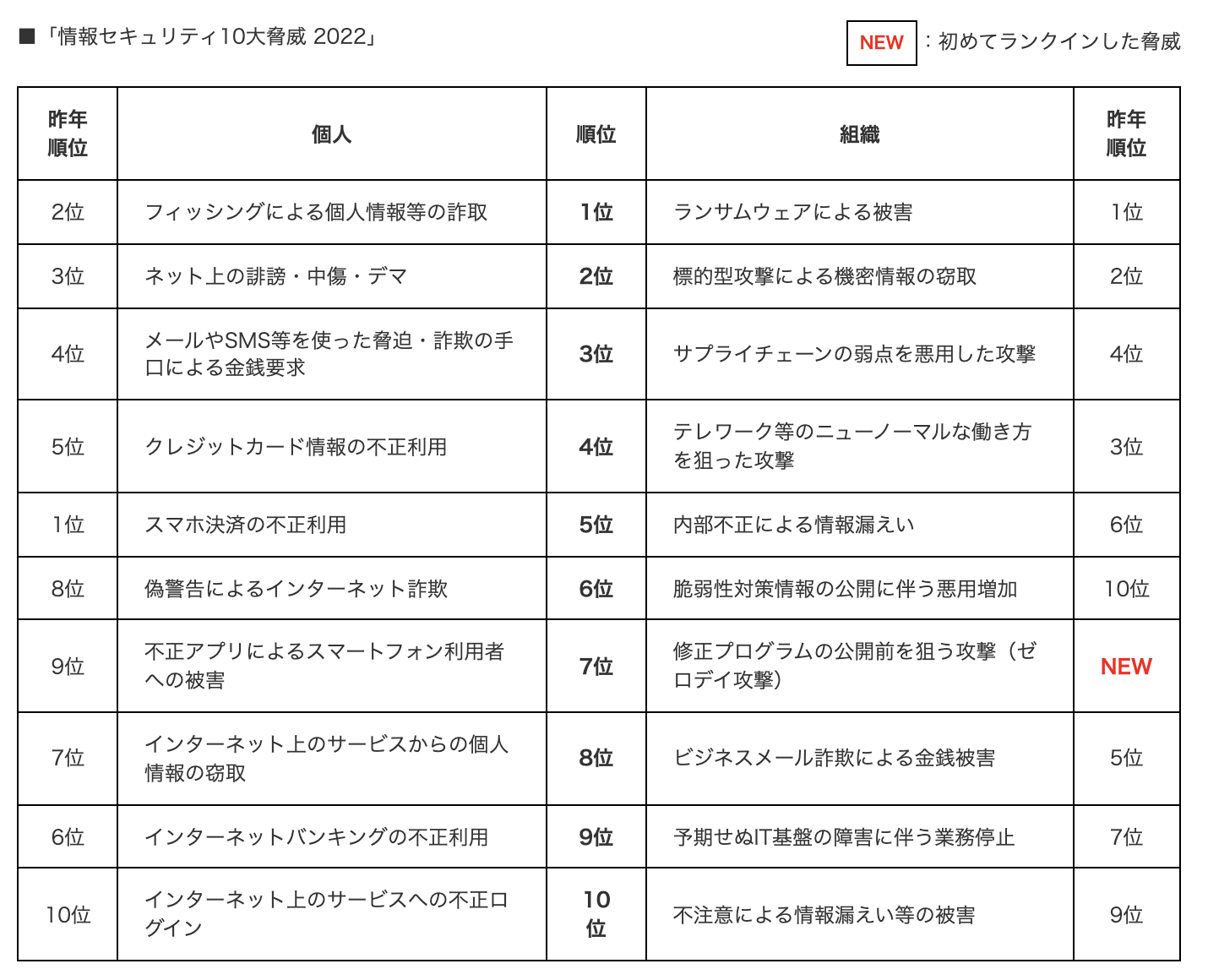

IPA(情報処理推進機構)が2022年発表したセキュリティ10大脅威では、7位に「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」が初めてランクインしました。2021年度に10位であった「脆弱性対策情報の公開に伴う悪用増加」が6位にランクアップするなど脆弱性に関わるリスクを無視できない状況となってきたと言えます。

情報セキュリティ10大脅威 2022

https://www.ipa.go.jp/security/vuln/10threats2022.html

日本企業における脆弱性管理は、大手エンタープライズ企業を中心に資産管理ソフトの導入が増えており、端末の「OSバージョン」や「ブラウザバージョン」などの管理すべき基礎情報の取得が比較的容易になっています。しかし、「海外ではITインフラ全体の脆弱性を管理するようになってきているが、日本では一部のみの脆弱性を管理する傾向が強い」※1と脆弱性専門ベンダーのリーダーが注意喚起しているように、セキュリティリスクを統合的に管理し企業をサイバーの脅威から防衛する姿勢にはまだ程遠い状況です。この現状を鑑みても、今後のエンタープライズ企業のセキュリティ成熟度の向上を担う重要なファクターは「統合された運用管理」にあると言えます。

(*1 )https://japan.zdnet.com/article/35182674/のコメントを一部流用

サイバーリスクは、もはや企業リスク・マネジメントの一環として、取り扱わなくてはならない時代に突入しています。最近のサイバー事件などで、製造供給ラインが停止したり、決算が締められず株主へ影響を与えたりした事例や、システムクラッシュにより過去のデータを全て手入力しなくてはならないトラブルなどが起こっています。IT・セキュリティ担当だけの責任として問えない大きな経営問題に発展しているのです。このようにサイバーセキュリティは、企業が事業の持続的成長や社会的責任を果たす上で、極めて重要なアジェンダとなっています。

高度セキュリティ人材の不足やその重要性は、各方面で広く訴えられています。しかし、今回IPAが示唆する内容は、高度なセキュリティ対応を進める一方で、セキュリティパッチの適用・脆弱性管理など従来から存在する基本的な運用・オペレーション管理が大変重要であることを、改めて提言しているのではないでしょうか?

今後、セキュリティ人材不足による企業単独での運用・オペレーション管理も限界を迎えると予想されます。現状のセキュリティ・オペレーションが正しく機能しているかの再評価や脆弱性対応を含めた確実な運用管理を担えるアウトソーシングサービスが、改めて評価されると考えます。